- Перевіряємо сайти на віруси і коди

- Перевіряємо сайти ручками

- Пускаємо в бій скрипт айболит

- На що варто звернути увагу ще?

- Як захистити сайт від злому і вірусів?

- Ізоляція сайтів один від одного

- Як захистити сайт на wordpress?

- Ще кілька порад про захист сайтів

Наша взаимовыгодная связь https://banwar.org/

Відразу перепрошую за те, що давно нічого не писав. Останнім часом навалилося дуже багато роботи, і часу на все не вистачає, але я обіцяю виправитися. Зате у мене накопичилося дуже багато тем для цікавих і корисних постів. Для деяких з них навіть вже є заготовки. Інформація буде корисна для людей з різним рівнем знань. Не забудьте підписатися на оновлення блогу , Скоро дізнаєтесь багато нового.

Сьогодні, до речі, буде освітлена теж дуже корисна тема про те, як перевірити сайт на віруси. Пишу я про це, звичайно, неспроста. Справа в тому, що мене безпосередньо торкнулася ця неприємна ситуація. Різні шкідливі коди і файли я знаходив на своїх сайтах і раніше, але від них швидко виходило позбавлятися, при чому без всяких негативних наслідків. Цього разу все виявилося набагато гірше і заплутаніше. Думаєте, вам ця інформація не потрібна? Я колись теж так думав, поки не зіткнувся з цим лоб в лоб.

Отже, приблизно на початку травня Яндекс вперше виявив на одному з моїх сайтів шкідливий код, природно він почав виводити його з позначкою про те, що «сайт може загрожувати безпеці вашого комп'ютера», відвідуваність різко впала, але код вдалося виявити і видалити дуже швидко. Я подав заявку на повторну перевірку сайту, Яндекс зреагував дуже оперативно, і сайт знову відновився в пошуку, але буквально через кілька днів код з'явився знову, і вже не на одному, а відразу на двох сайтах. Яким було моє здивування, коли я виявив практично ті ж коди, що і раніше, в тому ж самому місці, при чому на обох сайтах. Тоді я зрозумів, що позбавляються лише від наслідків, а причину мені ще тільки належить знайти. Ось тут-то і почалося все найцікавіше. Коди почали з'являтися на моїх сайтах із завидною регулярністю, а так як я використовую VPS , Було важко зрозуміти, на якому саме сайті існує вразливість.

Я дуже рідко користуюся послугами фрілансерів і намагаюся якомога частіше перевіряти свої власні сили. Багато хто вважає, що на кожен вид роботи є свій фахівець, і саме він повинен їй займатися. Я в якомусь сенсі з цим згоден. Це дійсно правильно з тієї точки зору, що можна заощадити час, сили і як результат отримати якісно виконану роботу. Але є одне «але»: яким чином ви навчитеся чогось нового, якщо все будете доручати іншим людям? Саме це «але» мене зазвичай і зупиняє від передачі роботи іншим особам. Звичайно ж, якщо переді мною стоїть завдання, яке власними силами виконати практично неможливо, навіть якщо вивчити той чи інший матеріал, то я передоручити її фахівцеві, але в усі всіх інших випадках я постараюся виконати всі сам. Саме тому у мене завжди буде про що написати.

Перевіряємо сайти на віруси і коди

Я, як це дуже часто зі мною буває, трохи відійшов від теми. Вам потрібна інформація про те, як знайти вірус на сайті, а не мої мемуари.

Перевіряємо сайти ручками

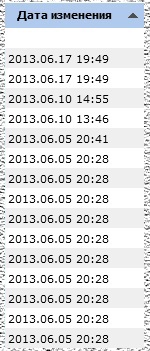

Отже, перш за все, якщо щось на вашому сайті пішло не так або ж пошуковик повідомив вам про шкідливий код, щоб його, зайдіть на свій хостинг через ISPmanager або за допомогою іншої панельки, перейдіть в менеджер файлів і впорядкуйте документи за датою зміни. Ці ж дії можете виконати за допомогою FTP -клієнт FileZilla або будь-якого іншого.

Які файли змінилися останніми? Майте на увазі, що багато папки і файли змінюють своє утримання в міру роботи сайту, але деякі не повинні змінюватися практично ніколи. Саме в них найчастіше і з'являються різні шкідливі коди. Наприклад, мої сайти, які постраждали в бою, виконані на wordpress . На цьому движку найчастіше заражаються такі файли, як index.php, htaccess, іноді навіть wp-config.php і інші.

Скачайте кілька недавно змінених файлів з сервера і відкрийте їх на комп'ютері текстовим редактором, наприклад, notepad ++. Тепер скачайте останній дистрибутив свого движка з офіційного сайту. Якщо зміни торкнулися файлів CMS, то вам буде з чим порівняти. Може бути, з'явилися якісь зайві коди? Перевірте всі дуже уважно. У моєму випадку, наприклад, в самому кінці файлу index.php додався iframe-код, який перенаправляв відвідувачів на інші сайти. Також на одному з сайтів все в тому ж index.php з'явився код в блоці div. Він виводив фіксоване віконце на сторінках сайту. Дуже часто незалежно від CMS заражається файл htaccess, так що обов'язково перевірте його.

Що-небудь вдалося знайти? Не поспішайте видаляти. Для початку збережіть вихідні файли, так як цілком можливо, що ви видалите що-небудь потрібне, а ще краще зробіть бекап. Після цього можете сміливо очищати файли сайту від всієї гидоти, яку вдалося знайти таким чином. В принципі, спосіб перевірений і робочий. Саме так дуже часто вдається знайти заражені файли за лічені хвилини. Але часом не стираються причини зараження, а лише їх наслідки. Тому радіти поспішати не варто, можливо, у вашому випадку саме така ситуація. Але не факт. Якщо через деякий час на вашому сайті знову не з'являться різні шкідливі коди, значить, ви викорінили проблему, якщо ж зараза виникне знову, то приготуйте свою завзятість і терпіння до більш трудомісткою роботі.

Пускаємо в бій скрипт айболит

Подобаються мені ті люди, які роблять добрі справи та ще й абсолютно безкоштовно. Рано чи пізно їх старання будуть повністю виправдані. В інтернеті теж є такі хлопці. Одні з них написали скрипт айболит і дали його світу. Завантажити його можна тут . Ще раз повторюся, скрипт абсолютно безкоштовний. За допомогою нього можна знайти віруси, трояни, шкідливі коди, хакерські активності і багато іншого. До речі, на тому ж сайті, можна скористатися послугами розробників скрипта, які якісно почистять ваш сайт від усякої гидоти та ще й захистять його від подальшого зараження, природно на фінансовій основі. Відгуки є.

Файли скрипта слід закинути в кореневій каталог вашого сайту, все до одного, крім файлів формату txt. Якщо ваш сайт працює на одному з популярних движків, таких як dle, joomla, wordpress, instantcms або ipb, то закачайте в корінь сайту ще й відповідні файли з папки known_files / vasha_CMS. Тепер скрипт повністю готовий до роботи.

Айболить можна запустити двома способами: з браузера або за допомогою протоколу SSH. Рекомендую вам скористатися другим, так як він має на увазі повну перевірку сайту. Якщо вперше стикаєтеся з цим мережевим протоколом, то обов'язково почитайте мою статтю про те, що таке SSH , Як ним користуватися, вивчіть його команди і так далі. Повірте, це неважко. Ще пару місяців тому я сам не вмів підключатися до сервера через SSH, сьогодні я можу зробити це без особливих зусиль. Для цього я використовую програму putty.

Після того як ви з'єднаєтеся зі своїм сайтом по SSH і пройдете в його корінь, введіть команду php ai-bolit.php. Таким чином ви запустите скрипт і він почне сканувати ваш сайт. Йому може для цього знадобитися кілька хвилин. Час перевірки залежить від кількості файлів. Поле завершення сканування в корені вашого сайту з'явиться відповідний файл, який слід завантажити на комп'ютер і відразу ж видалити з хостингу.

Файл буде містити інформацію про знайдені шкідливих скриптах і кодах, прихованих файлах, js-віруси і багато іншого. Після цього вам буде необхідно завантажити заражені і підозрілі файли і в разі необхідності видалити з них знайдені коди. Якщо ви вважаєте, що ваш сайт буде прекрасно функціонувати без цих файлів зовсім, то можете їх повністю видалити з сервера, але не забудьте перед цим зробити їх копії, хіба мало що. Наприклад, в моєму випадку багато заражені файли були файлами модулів, плагінів, тим і шаблонів, які з тих чи інших причин мені були не потрібні: лежали мертвим вантажем на сервері або ж цілком могли бути замінені аналогічними. Я прийшов до висновку, що від них краще повністю позбутися.

Якщо вважаєте, що дана задача вам не під силу, то передайте файл з результатами перевірки фахівцям в даній області. Таких можна знайти на форумі або звернутися до тих самих творцям айболита.

На що варто звернути увагу ще?

По-перше, варто звернутися за допомогою до свого хостера. За допомогою спеціального софту його співробітники перевірять ваш сайт на віруси. Особисто мій хостер Inferno Solutions ніколи не відмовляє мені в подібній допомозі. Хоч і за допомогою перевірки їм вдалося знайти всього лише один підозрілий файл, який явно не був причиною зараження, в будь-якому випадку вони не поставилися до моєму проблеми байдуже і зробили все можливе, щоб допомогти мені. За це їм величезне спасибі.

Ще раз нагадаю про те, що багато хто з моїх заражених сайтів були виконані на wordpress. Так ось, виявляється, на цьому движку особливу увагу варто приділяти файлам timthumb.php. Саме вони є особливо вразливими. Їх потрібно періодично оновлювати до останньої версії. Зробити це можна за допомогою плагіна Timthumb Vulnerability Scanner, який шукає і оновлює файли timthumb автоматично, або ж ручками. Ці файли найчастіше знаходяться в папках тим або плагінів, які будь-яким чином пов'язані з картинками. Хочу зауважити, що це дуже серйозна уразливість, тому обов'язково виконайте те, про що я говорю.

Далі запитайте у свого хостера список ip-адрес, під якими відбувалося з'єднання з вашим сервером. Якщо у вас статичний ip і ви більше нікому не давали доступи від сервера, то ви зможете дуже легко серед цих адрес обчислити підозрілі. Я, наприклад, хоч маю і динамічний ip, зміг знайти в списку ті адреси, які мені явно не належать, але, як з'ясувалося пізніше, це були ip мого хостера. Якщо таким чином вдасться знайти ip зловмисника, то можна занести його в чорний список. Може бути, це вам і не допоможе в повній мірі, але все-таки трохи убезпечить.

Також, щоб зайвий раз заспокоїти свої нерви, можна скористатися онлайн сервісами перевірки сайту на віруси. Сказати чесно, я більше довіряю своїм спостереженням і висновків, ніж стороннім сервісам, але перевірити сайт ще і таким способом зайвим не буде. Для того щоб знайти такі сервіси, пропишіть в пошуковику щось типу «перевірка сайту на віруси онлайн». Ось, до речі, посилання на один з таких.

Як захистити сайт від злому і вірусів?

У більшості випадків, щоб захистити сайт від вірусів, достатньо регулярно оновлювати CMS і встановлені плагіни, а також використовувати скрипти і модулі тільки з перевірених джерел. Якщо ви давно не оновлювали движок, на якому працює ваш сайт, або навіть взагалі не робили цього, тоді приступимо. Вам слід оновити CMS до самої останньої версії, при чому бажано це зробити не автоматично з адмінки, а вручну. Перед цим обов'язково зробіть бекап . Взагалі, створення бекапа перед будь-якою зміною або оновленням файлів сайту має стати звичкою. Так ви убезпечите себе від втрати важливих даних у разі, якщо щось піде не так.

Всі популярні CMS-ки оновлюються дуже легко, тим більше якщо це робити в автоматичному режимі, але у цього способу є критичний недолік: ті файли, які були заражені, можливо, так і залишаться висіти на вашому сервері. Іншими словами, після поновлення движка ваш сайт так і залишиться зараженою. Але інша справа, якщо це робити ручками. Відразу нагадаю, що я оновлював таким чином wordpress, але навряд чи в інших двигунах цей процес суттєво відрізняється. У будь-якому випадку у вас під рукою є бекап, тому переживати нема про що.

Отже, скачайте дистрибутив з останньою версією движка з офіційного сайту і розархівуйте його. Далі з адмінки відключіть всі працюючі плагіни та модулі, якщо це можливо.

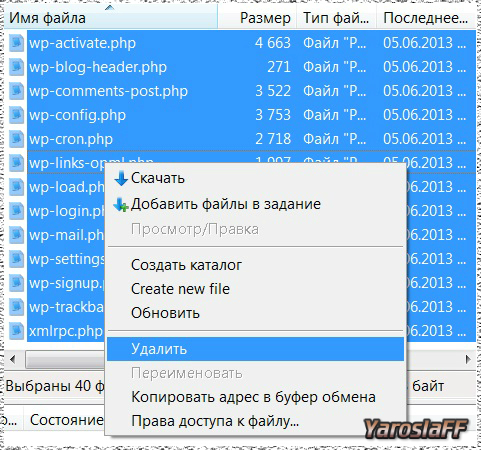

Після цього видаліть всі файли вашого движка, але при цьому не забудьте залишити ті, які не входять до нього і необхідні для нормальної роботи сайту. Це можуть бути різні картинки, аудіозаписи, файли тим і плагінів, системні файли, які ви істотно переробляли. Найголовніше, щоб вони точно не були заражені. Видалення можна зробити за допомогою FTP-клієнта або файл-менеджера, встановленого на хостингу.

Не бійтеся видаляти файли. У цьому питанні потрібно бути холоднокровним. І пам'ятайте: у вас завжди є бекап.

Після того як файли будуть видалені, закачайте на сервер нові і зайдіть на свій сайт через браузер. Розпочнеться оновлення та внесення змін до бд (базу даних). Незабаром ви опинитеся в адмінці свого сайту з оновленим двигуном.

Далі слід оновити плагіни та модулі. Ті, які, на думку айболита, абсолютно безпечні, можна оновити в автоматичному режимі. Інші слід повністю видалити з сервера і встановити нові версії, завантаживши за допомогою офіційного сайту, або, якщо це можливо, не використовувати зовсім.

Можливо, я описав процес оновлення CMS не найбільш повним чином, але для кожного движка обов'язково повинен бути мануал, де про це докладно розказано. У будь-якому випадку, не забувайте регулярно оновлювати движок і плагіни. Це істотно убезпечить ваш сайт від злому.

Ізоляція сайтів один від одного

Не секрет, що в багатьох випадках уразливість знаходиться на сусідньому сайті, а не на тому, що в кінцевому підсумку заражається. Що тоді робити? Звичайно ж ізолювати сайти один від одного. Але це можливо зробити, тільки орендуючи VPS або виділений сервер. На звичайному віртуальному хостингу, на скільки мені відомо, це зробити неможливо. У будь-якому випадку, рекомендую вам взяти в оренду як мінімум VPS . Наприклад, у мого хостера можна орендувати VPS за 5-10 доларів на місяць, при чому в вартість уже включено адміністрування та резервне копіювання. Але це лише рада.

Отже, щоб ізолювати сайти один від одного, потрібно створити на своєму сервері кілька користувачів і прив'язати до кожного з них по домену. Таким чином, завдяки правильному завданням прав тек користувачів сайти будуть повністю ізольовані один від одного, ніби вони знаходяться на різних серверах. Ризик зараження одного від іншого практично неможливий. Ізолювати сайти набагато простіше, ніж здається. За допомогою можна звернутися в службу підтримки хостингу, а можна все зробити і самому, як надійшов я. Давайте я коротко вам опишу, як це робиться.

Перед початком всього процесу не забудьте зробити бекап! Про те, як це робиться і для чого потрібно, я вже писав. Після цього зайдіть на свій сервер через панельку ISPmanager. Далі перейдіть в розділ «користувачі» і натисніть на кнопочку «створити» (справа вгорі). В принципі, ніяких складнощів на цьому кроці виникнути не повинно. Введіть ім'я користувача і пароль, а також задайте його права, виділивши галочками всі крім пункту SSI, хоча може і він комусь знадобиться. Аккаунт було створено! Таким чином створіть стільки користувачів, скільки вам потрібно. Я б рекомендував створити під кожен сайт окремого користувача.

Далі перейдіть в розділ «www домени» і знову натисніть кнопочку «створити». Створіть домен в звичайному порядку і в якості власника виберете одного з раніше створених користувачів.

Після виконаних дій на вашому сервері будуть створені директорії користувачів, в яких будуть міститися папки і файли ваших сайтів. Шлях до сайту найчастіше виглядає наступним чином:

/var/www/імя_пользователя/data/wwww/site.ru

Не забудьте перенести файли і папки сайтів в відповідні директорії. Ось і все, сайти ізольовані один від одного. Повірте, якщо для вас актуальне питання про те, як захистити сайт від вірусів, то ізоляція повинна бути виконана в першу чергу.

Як захистити сайт на wordpress?

Хочу зауважити, багато поради, які я вам дам нижче, можуть допомогти в забезпеченні захисту сайтів, розроблених і на інших популярних движках, тому раджу прочитати цю інформацію всім. Отже, поїхали!

Все більше сайтів, виконаних на wordpress, з'являються на просторах інтернету. І це не дивно: CMS має величезне співтовариство і дуже проста в освоєнні. Багато моїх сайти також працюють на цьому движку. У моєму списку тем для майбутніх постів дуже багато уваги приділено саме wordpress, тому, якщо цікаво, підписуйтесь на поновлення . З ростом популярності движка збільшується і кількість запитань про те, як захистити wordpress. І справді, як?

Ну, звичайно, це можна зробити за допомогою плагінів, куди ж без них. Хочу сказати відразу, я намагаюся мінімізувати кількість встановлених плагінів на своїх сайтах, тому використовую далеко не всі з перерахованих нижче, але свого часу перевіряв кожен з них в дії. Чому, на мій погляд, на сайт потрібно встановлювати якомога менше плагінів? По-перше, чим більше плагінів, тим більше потенційних дірок в безпеці. Звичайно, якщо качати плагіни тільки з перевірених джерел, то швидше за все ніяких шкідливих кодів на них не буде, але немає гарантій, що хакери не знайдуть способів зламати плагіни. Адже уразливості можуть бути скрізь, тим більше якщо в справу вступають професіонали. По-друге, чим більше плагінів, тим великовагові виходить сайт, внаслідок чого істотно збільшується навантаження на сервер. Сторінки сайту можуть почати завантажуватися повільніше, а сам сайт і зовсім періодично падати. Можна, звичайно, взяти в оренду більш потужний сервер і кожен місяць переплачувати. Але воно вам треба? Мені особисто немає.

Если Вже ви вірішілі захістіті свій сайт на wordpress таким чином, дерло ділом раджу Встановити плагін Anti-Malware. Встановлен ВІН у мене? Сейчас немає. Причини цього Вже перераховані вищє. Плагін автоматично видаляє всі відомі загрози, поповнює свою базу інформацією про нові загрози у міру їх виявлення, блокує атаки, оновлює вразливі версії файлів timthumb, про які вже згадувалося вище, перевіряє файли htaccess, а також виконує сканування всього сайту. Як ви розумієте, рівень безпеки ваших сайтів з цим плагіном підніметься в кілька разів, тому його варто мати в своєму арсеналі.

Також багато вебмастера радять такий плагін, як Limit Login Attempts. Він обмежує кількість невдалих спроб входу в адмінку, блокуючи користувача на певний час. Таким чином завдання по злому адмінки зловмисникові помітно ускладниться. Час і кількість спроб ви задаєте самі.

Не забудьте встановити плагін Timthumb Vulnerability Scanner. Про нього я вже говорив вище. Він перевіряє і оновлює файли timthumb до останньої версії. Якщо у вас вже встановлений плагін Anti-Malware, то Timthumb Vulnerability Scanner вам не знадобиться.

Існують і інші плагіни для захисту wordpress, але, думаю, цілком вистачить і цих. Далі рекомендую вам видалити всі файли readme.html і license.txt з вашого сайту. Такі є в корені сайту та в папках плагінів і тем. За допомогою них зловмисники можуть дізнатися версії вашого движка і плагінів. А ми їм у цьому допомагати не мають наміру.

Далі в папки з темами, плагінами і медіафайлів слід закачати порожній файл index.php, якщо такого там ще немає. На wordpress це такі папки: wp-content, wp-content / uploads, wp-content / plugins і wp-content / themes. Це необхідно для того, щоб зловмисники не змогли з адресного рядка браузера дізнатися про те, які плагіни і теми у вас встановлені.

Захист можна встановити і за допомогою файлу htaccess. Особисто я додав в нього наступний код:

<Files wp-config.php> order allow, deny deny from all </ Files> <Files ~ "^. * \. ([Hh] [Tt] [Aa])"> order allow, deny deny from all satisfy all </ Files>

Таким чином я захистив від перегляду файл wp-config і сам htaccess. Захист можна встановити абсолютно для будь-якого файлу, незалежно від CMS.

Зовсім недавно на багато сайтів обрушилися чергові атаки ботнету. Багато сервери просто не витримували навантаження і падали. Тема стала досить-таки масової і активно обговорювалася на форумах. Метою атак був злом адмінок і прописування різних кодів на сайтах. Природно такий популярний движок як wordpress не залишився в стороні. Перевіривши логи, я переконався в тому, що і мої сайти були атаковані, причому дуже навіть не слабо. Тоді я задумався про те, як захистити адмінку wordpress. Рішення я знайшов. Зараз на всіх моїх сайтах, що працюють на даному движку, використовується додаткова авторизація. Тобто перед тим як ввести логін і пароль від адмінки сайту, як ми це робимо завжди, необхідно ще вказати зовсім інші логін і пароль у додатковій формі авторизації.

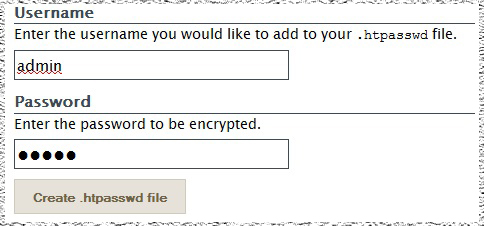

Насамперед необхідно зайти на сайт www.htaccesstools.com або аналогічний йому для генерації зашифрованого пароля. Там буде необхідно ввести логін і пароль. Як приклад я введу admin admin:

Натиснувши на кнопку Create .htppasswd file, ви побачите приблизно наступне:

admin: $ apr1 $ ghT.afzu $ ZIgoGFKcCnKD4ujWjjBiF /

Тепер вам необхідно створити файл і за допомогою текстового редактора, наприклад, notepad прописати в ньому цю строчку. Файл назвемо .wpblock. Можете вказати будь-яке інше ім'я.

Після цього відкриваємо файл .htaccess і додаємо в нього наступний код:

ErrorDocument 401 "Unauthorized Access" ErrorDocument 403 "Forbidden" <FilesMatch "wp-login.php"> AuthName "Authorized Only" AuthType Basic AuthUserFile /var/www/login/data/www/site.ru/.wpblock require valid-user </ FilesMatch>

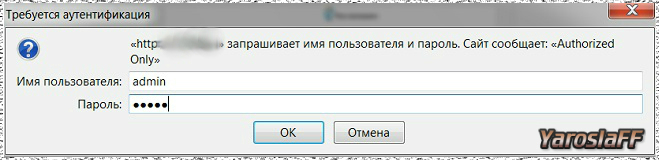

У рядку AuthUserFile вкажіть свій шлях до файлу. Після виконаних дій при спробі входу в адмінку сайту з'явиться наступне віконце авторизації:

Тут вводите ті логін і пароль, які ви вказали спочатку, тобто в незашифрованому вигляді. Тільки після цього з'явиться форма авторизації від адмінки wordpress.

Ще кілька порад про захист сайтів

Насамперед хочу вам порадити використовувати якомога більш складні паролі, комбінації символів в яких не піддаються жодному логічному поясненню. Тобто це не повинна бути кличка вашої собаки, дата вашого народження, номер телефону або дівоче прізвище вашої матері. Пароль повинен з себе представляти хаотичний набір букв, цифр і символів. Можете придумати такий самі або ж скористатися генераторами паролів.

Логін від входу в адмінку сайту найкраще замінити на свій унікальний, а не залишати традиційний «admin». Також логіни і паролі необхідно регулярно міняти. Чи варто говорити, що паролі від FTP-аккаунта повинні бути згенеровані аналогічним чином? Думаю, це і так зрозуміло. Ні в якому разі не зберігайте ці дані в браузерах, FTP-клієнтів та інших програмах. Розумію, зручно, але безпека понад цього.

Багато також радять змінювати адресу авторизації в адмінці сайту. Приміром, не site.ru/wp-admin/, а site.ru/wp-vasya/. Це можна зробити як за допомогою плагіна, так і вручну, але при цьому недостатньо лише змінити ім'я однієї папки, потрібно колупати глибше. Я особисто цього не робив.

Я це вже говорив і скажу ще раз: регулярно робіть бекапи. Навіть якщо у хостера є функція резервного копіювання, не варто на це повністю покладатися. Набагато краще, коли архіви з резервною копією зберігаються на жорсткому диску Вашого комп'ютера.

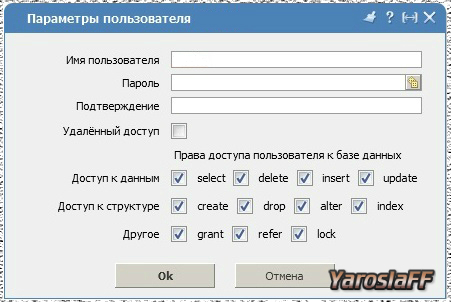

Також не зайвим буде створити нових користувачів для баз даних. Якщо зловмисники зламали ваш сайт, значить, цілком можливо у них вже є інформація про бд. Оновимо її. Для цього увійдіть в ISPmanager і перейдіть в розділ «бази даних». Виберіть будь-яку з баз даних і натисніть кнопку «змінити». Тут ви можете змінити ім'я бд і її власника. Я обмежився лише зміною користувачів. Для цього виберіть базу даних і натисніть на кнопку «користувачі» (також знаходиться в правому верхньому куті). Далі виберіть користувача і знову натисніть кнопку «змінити». Задайте логін і пароль, галочками виберіть всі наявні права і натисніть «ок».

Користувач бд створений. Тепер залишилося вказати його дані у відповідному файлі движка. На wordpress це робиться в файлі wp-config.php. На інших CMS є свої файли.

У вас все ще не встановлено антивирусник? Тоді негайно це зробіть. Ваші сайти не можуть бути в безпеці, якщо не захищений комп'ютер, за яким ви працюєте. Антивірусником, до речі, можна перевіряти і файли вашого сайту, попередньо скачавши їх з сервера на комп'ютер. Мені особисто таким чином нічого підозрілого знайти не вдавалося, але гірше від цього явно не буде. Який антивирусник використовувати? Багато, як відомо, користуються Касперського. Я особисто віддаю перевагу Norton.

На даний момент це все, що я хотів сказати. Може бути, пізніше прийдуть ще якісь думки на цю тему, але поки моя голова відмовляється їх видавати. Спочатку я планував написати як мінімум 2 пости, але потім зрозумів, що один без іншого просто не може існувати. Хіба достатньо знайти шкідливий код, що не захистивши після цього сайт? Ось і я думаю, що ні.

Тепер ви знаєте, як перевірити сайт на віруси, більш того, ви зможете зробити так, щоб в подальшому вони більше не з'являлися. Інформації для роздумів достатньо. Озброюйтеся!

Як захистити сайт від злому і вірусів?Думаєте, вам ця інформація не потрібна?

Але є одне «але»: яким чином ви навчитеся чогось нового, якщо все будете доручати іншим людям?

Які файли змінилися останніми?

Може бути, з'явилися якісь зайві коди?

Що-небудь вдалося знайти?

На що варто звернути увагу ще?

Як захистити сайт від злому і вірусів?

Що тоді робити?

Як захистити сайт на wordpress?