Наша взаимовыгодная связь https://banwar.org/

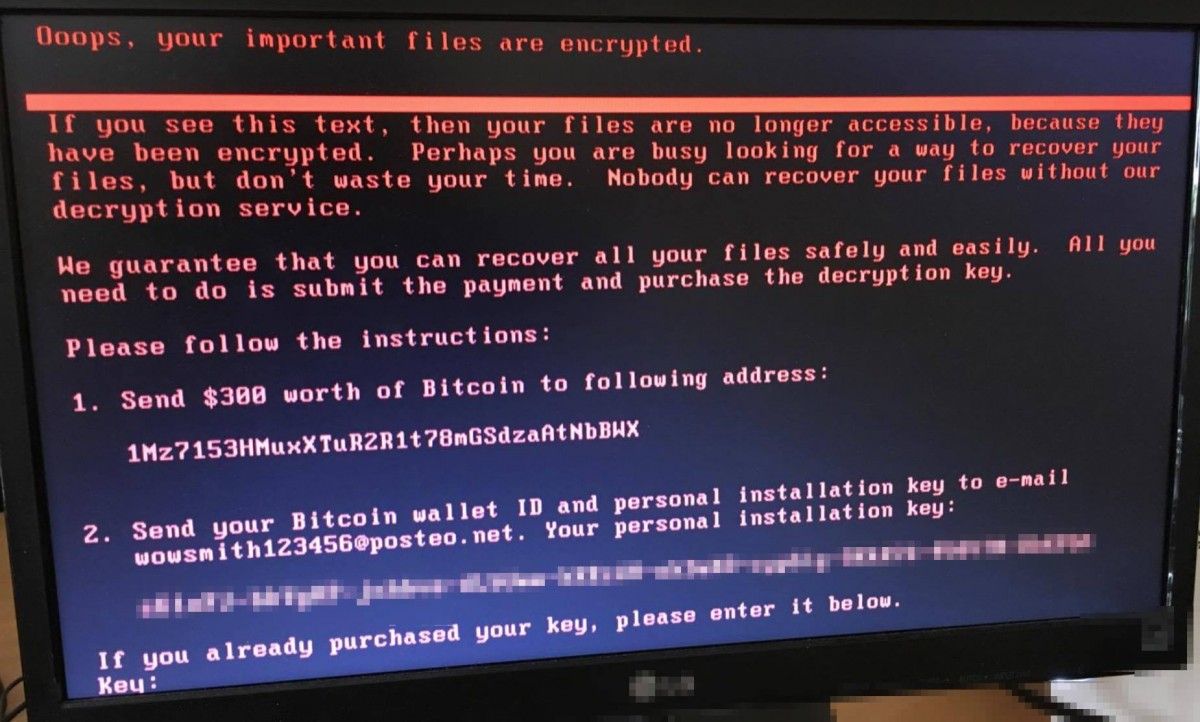

Розпізнати "вимагача" можуть не всі антивіруси / Фото facebook.com/vstyran

Спеціаліст з кібербезпеки Володимир Стиран розповів, що початкове зараження відбувається через фішингові повідомлення (файл Петя.apx) або поновлення бухгалтерської програми MEdoc. Потім вірус поширюється по локальній мережі "через DoblePulsar і EternalBlue, аналогічно методам WannaCry", розповів експерт на своїй сторінці в Facebook.

За його словами, з шкідливою програмою справляється антивірус Windows Defender, а також остання версія Symantec.

Читайте також На Україну обрушилася масова хакерська атака: під ударом Ощадбанк, Нова Пошта, Київенерго та інші

Експерт також зазначає, що такі атаки мотивують уважніше стежити за безпекою комп'ютерів і не відкривати потенційно небезпечні посилання.

Ще в 2016 році експерти компанії G DATA повідомили про виявлення вірусу- "вимагача" Petya. Версія шкідливої програми, яка поширювалася тоді, атакувала локальні мережі компаній через фахівців з кадрів, розсилаючи "фейковий" резюме з посиланнями на вірус.

Як повідомляв УНІАН, за словами працівників банківського сектора, їм на пошту приблизно за годину до оповіщення з НБУ приходили листи від невідомого адресата з посиланнями на невідомі адреси.

Якщо ви знайшли помилку, видiлiть її мишкою та натисніть Ctrl + Enter