Наша взаимовыгодная связь https://banwar.org/

Нової масштабної кібератаки за допомогою шифрувальника Petya ( "вірус Петя") піддалися компанії Росії, України і країн Європи

Росія і Україна зазнали нової масштабної хакерської атаки вірусом Petya, схожим на WannaCry , - він також блокує комп'ютери і вимагає викуп у біткоіни за дешифрування файлів. В цілому постраждало більше 80 компаній в обох країнах, включаючи російські «Роснефть» і «Башнефть».

Кібератака завдає шкоди організаціям, аеропортам, банкам і урядовим відомствам в Україні. Шифрувальник Petya, можливо, поширився і в Великобританії - постраждала рекламна фірма WPP. Данські та іспанські транснаціональні корпорації також паралізовані атакою.

Технічні подробиці вірусу Petya

Новий вид шифрувальника Petya: Технічні деталі зараження

Як повідомляється, #Petya використовує новий підхід серед шифрувальників: шифрує MBR завантажувальний сектор диска і замінює його своїм власним. Потім в справу вступає вірус #Mischa, який вже шифрує всі файли на диску. Раніше дані шифрувальники не отримували такого масштабного поширення.

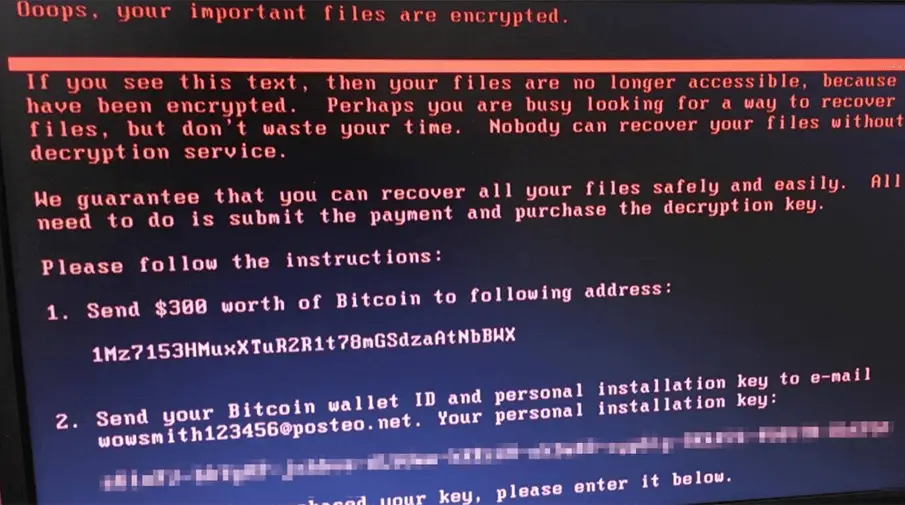

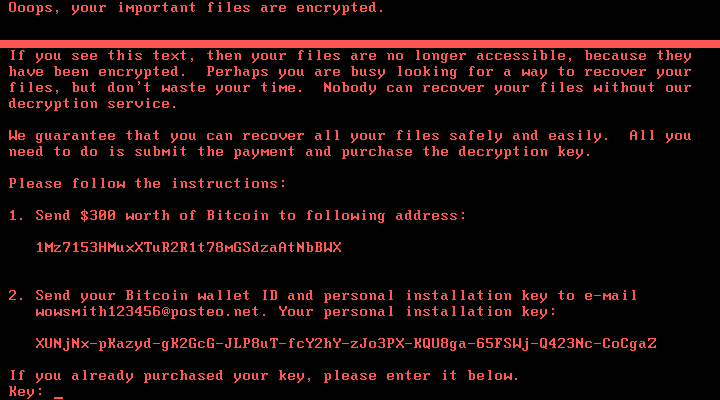

Поверховий аналіз Petya показує, що розробники шифрувальника допустили таку ж помилку, як і хакери, які стоять за атакою WannaCry. На скріншотах з соціальних мереж чітко видно, що жертвам загрози пропонується відправити платіж на один і той же bitcoin-адреса. У стандартних атаках шифрувальників у кожної жертви генерується свою унікальну адресу біткоіни. В іншому випадку зломушленнікі не можуть визначити, хто заплатив викуп і кому потрібно розблокувати комп'ютер. Подібна помилка, допущена злоумшленнікам, зупиняє жертв від оплати викупу. Аналогічним чином, шифрувальник WannaCry, який заразив 300 тисяч комп'ютерів по всьому світу пропонував відправити кошти на один з трьох адрес біткоіни.

Уже створено спеціальний бот в твітері https://twitter.com/petya_payments , Який публікує новий твіт, кожен раз, коли будь-хто оплачує викуп творцям Petya. До сих пір відомий номер тільки одного гаманця біткоіни. Якщо стануть відомі нові адреси біткоіни, бот буде оновлено.

Захист від шифрувальника Petya

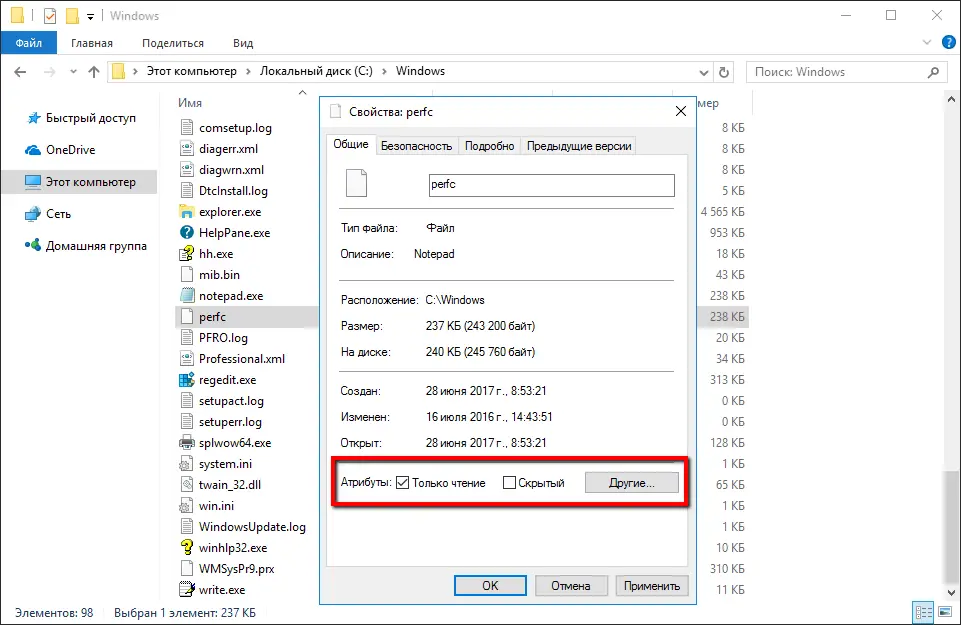

Дослідник безпеки з компанії Cybereason Аміт Серпер (Amit Serper), розповів як запобігти зараженню комп'ютерів шифрувальником Petya (NotPetya / SortaPetya / Petna) за допомогою файлу C: \ Windows \ perfc:

Як захистити комп'ютер Windows від вірусу Petya (NotPetya)

Для зупинки поширення вірусу по мережі, треба заблокувати на своїх комп'ютерах під управлінням Windows TCP-порти 1024-1035, 135 і 445.

Скачайте і встановіть офіційний патч Microsoft MS17-010 , Що закриває вразливість сервера SMB в ОС Windows, яка використовується в атаці шифрувальника Petya (аналогічно шифрувальником WannaCry).

За даними Virustotal більше 40 антивірусів визначають загрозу:

- Ad-Aware Trojan.Ransom.GoldenEye.B

- Avast Win64: Malware-gen

- AVG Win64: Malware-gen

- Avira TR / Ransom.ME.12

- BitDefender Trojan.Ransom.GoldenEye.B

- CAT-QuickHeal Ransom.Petya

- Comodo TrojWare.Win32.Ransom.Petya.BE

- Cyren W32 / Petya.VUNZ-1 981

- DrWeb Trojan.Encoder.12544

- Emsisoft Trojan-Ransom.GoldenEye (A)

- ESET-NOD32 Win32 / Diskcoder.C

- F-Prot W32 / Petya.Ransom.J

- F-Secure Trojan: W32 / Petya.F

- Fortinet W32 / Petya.EOB! Tr

- GData Win32.Trojan-Ransom.Petya.V

- Ikarus Trojan-Ransom.Petrwrap

- Kaspersky Trojan-Ransom.Win32.PetrWrap.d

- Malwarebytes Ransom.Petya.EB

- McAfee RDN / Ransomware

- Microsoft Ransom: Win32 / Petya

- NANO-Antivirus Trojan.Win32.Petya.eqlcgp

- Panda Trj / CryptoPetya.B

- Symantec Ransom.Petya

- TrendMicro Ransom_PETYA.TH627

- VBA32 TrojanRansom.Filecoder

- Webroot W32.Ransomware.Petrwrap

- ZoneAlarm Trojan-Ransom.Win32.PetrWrap.d

Ми будемо стежити за розвитком подій і оновлювати інформацію.

Знайшли друкарську помилку? Виділіть і натисніть Ctrl + Enter

Знайшли друкарську помилку?